I ricercatori di sicurezza Microsoft hanno individuato una campagnia di phishing massiva che sta distribuendo un nuovo malware che imita il comportamento di un ransomware ma in realtà è un trojan il cui obiettivo è quello di installare una backdoor per sottrarre informazioni dal sistema colpito.

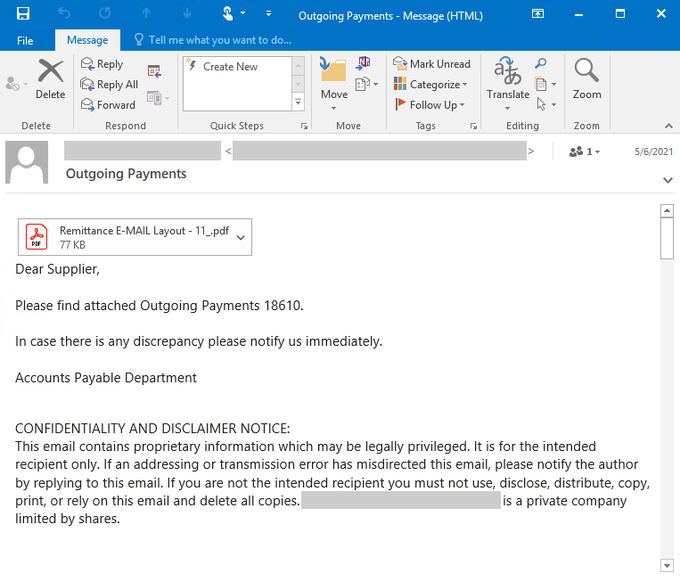

STRRAT, questo il nome del malware, viene distribuito tramite una campagna di email phishing sfruttando account di posta elettronica compromessi per inviare messaggi che contengono istruzioni di pagamento, assieme ad un’immagine che si presenta come allegato PDF e contiene informazioni sulla presunta transazione.

Nel momento in cui l’allegato viene aperto, si attiva un collegamento ad un dominio che scarica il malware STRRAT sulla macchina. La nuova versione del malware appare ai ricercatori come molto più sofisticata delle precedenti, mostrando modularità e capacità di offuscamento più avanzate. Le funzionalità però sono le medesime delle versioni precedenti: raccogliere password, registrare la pressione di tasti, eseguire comandi da remoto e altro ancora, nel concreto offrendo all’attaccante il pieno controllo della macchina presa di mira.

Una peculiarità interessante è il fatto che durante la sua operatività STRRAT si adopera per aggiungere l’estensione .crimson ai file presenti sul dispositivo, cercando di scimmiottare il comportamento di un ransomware, anche se nessun file viene effettivamente crittografato. E’ possibile che questo comportamento sia stato appositamente pensato per depistare l’utente e nascondere il fatto che l’attacco effettivo sia in realtà quello di un trojan per l’accesso remoto.

La campagna sembra essere ancora attiva e, anzi, è altamente probabile che, a fronte del meccanismo d’azione di STRRAT, eventuali sistemi compromessi possano a loro volta essere sfruttati per inviare email di phishing e diffondere ulteriormente il malware.

Fortunatamente le contromisure per evitare la compromissione sono abbastanza semplici da mettere in atto, dato che la diffusione avviene tramite email di phishing. Il principio su cui basare il proprio comportamento sarebbe quello di “trust no one”, non fidarsi di nessuno. Quando vediamo un allegato in una mail, pensarci sempre due volte prima di aprirlo, verificare il mittente e come misura di cautela ulteriore contattarlo eventualmente tramite altri canali per avere la conferma che si tratti di un invio legittimo. Infine utilizzare antivirus aggiornati e con protezione in tempo reale, anche per quanto riguarda le email.

Fonte:HdBlog